Consultez cette information pour savoir s’il s’agit d’un virus avant de télécharger un PDF à partir des résultats de recherche de Google.

Netskope, leader de la sécurité informatique et cloud, rapporte que les téléchargements de phishing ont augmenté de 450 % au cours des 12 derniers mois.

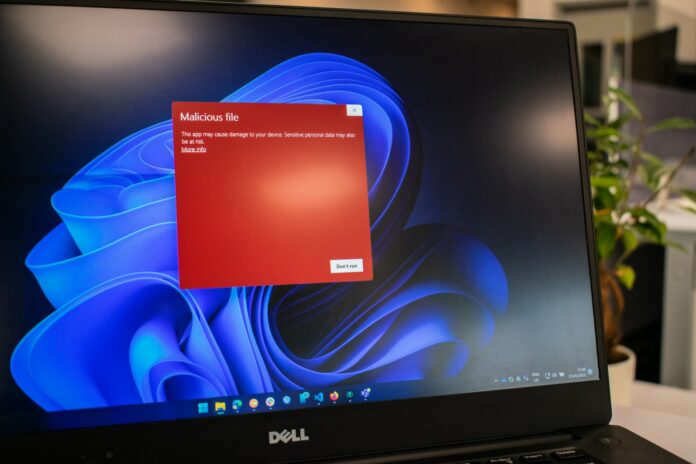

Les cybercriminels deviennent créatifs et adoptent des approches plus sophistiquées pour contourner les mesures de sécurité établies et la sensibilisation des utilisateurs.

Comme l’explique le FBI. Le phishing, le vishing, le smishing ou le pharming fait référence à l’utilisation “d’e-mails, de SMS et d’appels téléphoniques non sollicités, prétendument d’une entreprise légitime demandant des informations d’identification personnelles, financières et/ou de connexion”. Maintenant, les pirates donnent une nouvelle tournure au phishing.

Selon le nouveau rapport, les attaquants créent des fichiers PDF et utilisent des techniques d’optimisation des moteurs de recherche pour classer ces fichiers en tête des moteurs de recherche populaires tels que Google et Bing.

Les fichiers PDF utilisés dans les attaques peuvent prendre différentes formes trompeuses, telles que des CAPTCHA, de fausses exigences de partage de fichiers ou de fausses factures. Ils peuvent également être codés pour rediriger la victime vers des sites Web compromis ou ceux-ci malveillants.

Les experts affirment que 81 % des attaques causées par des fichiers Microsoft Office, PDF ou ZIP ont été codées en tant que fichiers EXE ou DLL.

Le rapport Cloud and Threat Report : Global Cloud and Logiciel malveillant Trends 2022 de Netskope révèle que les chevaux de Troie. Utilisés pour créer des portes dérobées, voler des données et exécuter des ransomwares, représentaient 77 % de tous les téléchargements de logiciels malveillants sur le cloud et sur le Web. Les logiciels malveillants proviennent à la fois des applications cloud et des sites Web traditionnels.

Un nombre croissant de victimes et comment se protéger des PDF malveillants

Le phishing est en tête de liste des crimes du rapport sur la criminalité sur Internet 2021 du FBI avec 323 972 victimes signalant un crime de ce type. La perte de la victime pour le phishing a dépassé 44,2 millions d’Euros, et la perte de la victime pour les logiciels malveillants, les scarewares ou les virus était d’environ 5,5 millions d’Euros. Le phishing comme tendance monte en flèche.

En 2019, le nombre de victimes de phishing était uniquement de 114 702. Une fois qu’une menace accède à l’exécution de code sur un appareil ou un réseau, elle possède, contrôle et peut déployer toutes sortes d’attaques, des violations de données aux rançongiciels de chiffrement.

Le classement des fichiers PDF malveillants dans les moteurs de recherche peut également être utilisé pour rediriger les victimes vers des sites de distribution de Spam, d’escroquerie et de logiciels malveillants.

Netskope recommande aux utilisateurs et aux organisations de tout analyser et d’éviter les suites d’applications dont le stockage dans le cloud se classe en tête des téléchargements de logiciels malveillants.

Les logiciels de sécurité et de protection contre les menaces doivent toujours être mis à jour et en cours d’exécution pour détecter et bloquer les logiciels malveillants sur tous les terminaux.

De plus, les sites Web à risque doivent être bloqués, des applications sûres et fiables doivent être utilisées plutôt que des alternatives. Les sources PDF soient obligées d’être vérifiées et seuls les lecteurs PDF de confiance. Qui ont une sécurité intégrée et empêchent le code d’un PDF de “parler” en dehors du fichier avec votre appareil ou votre ordinateur est exigé d’être utilisé. Enfin, les utilisateurs doivent toujours créer des mots de passe forts aussi configurer une authentification à deux facteurs